No Homo Graphs por em_te

No Homo Graphs é um complemento de navegador que identifica sites com grafia semelhante a uma lista de domínios definida pelo usuário. Nenhum Homo Graphs solicita que você tenha cuidado nesses sites para evitar phishing.

Você precisa do Firefox para usar esta extensão

Metadados da extensão

Capturas de tela

Sobre esta extensão

Sobre este complemento

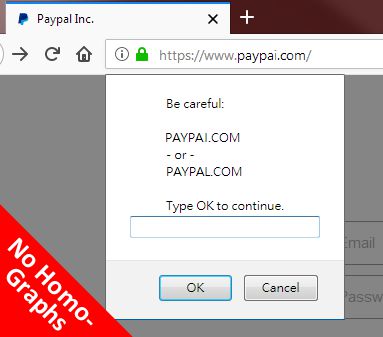

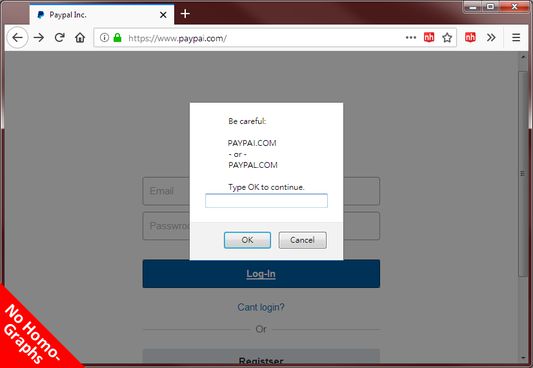

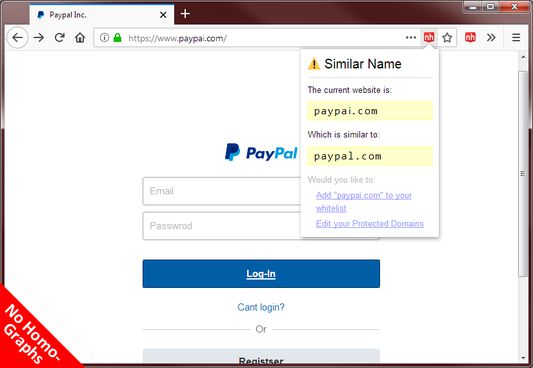

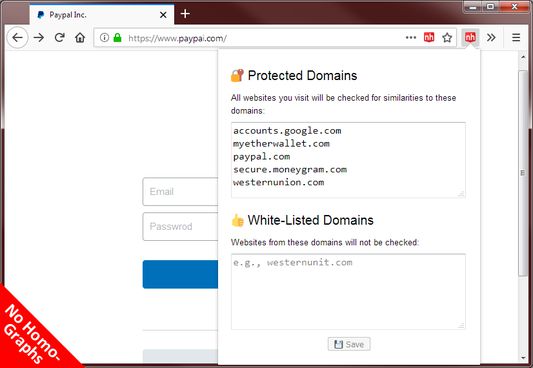

Usando algoritmos de computador, o No Homo Graph verifica em tempo real se os sites que você visita são escritos de forma semelhante a uma lista de domínios definida pelo usuário. Se forem encontradas correspondências semelhantes (também conhecidas como homógrafos), uma janela modal será exibida, impedindo que você interaja com o site até que você indique conhecimento dos riscos envolvidos. A janela modal é modal apenas para o site e não impede que você alterne as guias ou a substitua por outro site. A lista de domínios definida pelo usuário é preenchida com domínios populares como PayPal, Western Union, Google, Yahoo, MyEtherWallet e MoneyGram e o usuário pode adicionar e remover da lista.

Por exemplo, ele pega coisas como "paypaᶘ.com " se você tiver "paypal.com" em sua lista.

Como "sem homógrafos" funciona

Quando você visita um site, esse complemento analisa o domínio de segundo e terceiro nível da URL e calcula a diferença entre eles e os domínios na sua lista definida pelo usuário. Se os domínios forem codificados com código insignificante, eles serão convertidos para Unicode. Se os domínios contiverem caracteres cirílicos que se parecem com caracteres ASCII, eles serão convertidos em ASCII. Se a diferença estiver abaixo de um limite (2 permutações se o domínio tiver menos de 7 caracteres, excluindo o TLD), ele alertará o usuário de que uma correspondência foi encontrada.

Quais são as limitações?

Este complemento não é à prova de idiotas. Um invasor pode simplesmente fazer mais alterações no domínio até que seja diferente o suficiente. Mas então fica mais fácil identificar a olho nu.

Como são armazenadas minhas informações?

Todas as informações são armazenadas localmente no seu computador.

O que são ataques de homógrafo?

Veja estes links:

https://slashdot.org/story/02/05/28/0142248/spoofing-urls-with-unicode

https://dev.to/loganmeetsworld/homographs-attack--5a1p

Exemplo de ataques:

https://xn--80aa0cbo65f.com (falso paypal.com)

https://www.xn--80ak6aa92e.com (falso apple.com)

http://www.xn--o1aae.com (falso cnn.com)

Usando algoritmos de computador, o No Homo Graph verifica em tempo real se os sites que você visita são escritos de forma semelhante a uma lista de domínios definida pelo usuário. Se forem encontradas correspondências semelhantes (também conhecidas como homógrafos), uma janela modal será exibida, impedindo que você interaja com o site até que você indique conhecimento dos riscos envolvidos. A janela modal é modal apenas para o site e não impede que você alterne as guias ou a substitua por outro site. A lista de domínios definida pelo usuário é preenchida com domínios populares como PayPal, Western Union, Google, Yahoo, MyEtherWallet e MoneyGram e o usuário pode adicionar e remover da lista.

Por exemplo, ele pega coisas como "paypaᶘ.com " se você tiver "paypal.com" em sua lista.

Como "sem homógrafos" funciona

Quando você visita um site, esse complemento analisa o domínio de segundo e terceiro nível da URL e calcula a diferença entre eles e os domínios na sua lista definida pelo usuário. Se os domínios forem codificados com código insignificante, eles serão convertidos para Unicode. Se os domínios contiverem caracteres cirílicos que se parecem com caracteres ASCII, eles serão convertidos em ASCII. Se a diferença estiver abaixo de um limite (2 permutações se o domínio tiver menos de 7 caracteres, excluindo o TLD), ele alertará o usuário de que uma correspondência foi encontrada.

Quais são as limitações?

Este complemento não é à prova de idiotas. Um invasor pode simplesmente fazer mais alterações no domínio até que seja diferente o suficiente. Mas então fica mais fácil identificar a olho nu.

Como são armazenadas minhas informações?

Todas as informações são armazenadas localmente no seu computador.

O que são ataques de homógrafo?

Veja estes links:

https://slashdot.org/story/02/05/28/0142248/spoofing-urls-with-unicode

https://dev.to/loganmeetsworld/homographs-attack--5a1p

Exemplo de ataques:

https://xn--80aa0cbo65f.com (falso paypal.com)

https://www.xn--80ak6aa92e.com (falso apple.com)

http://www.xn--o1aae.com (falso cnn.com)

Avalie a sua experiência

PermissõesSaiba mais

Esta extensão precisa:

- Acessar atividades do navegador durante a navegação

- Acessar seus dados em todos os sites visitados

Mais informações

- Links da extensão

- Versão

- 0.2.5

- Tamanho

- 34,22 KB

- Ultima atualização

- há 4 anos (19 de mar de 2020)

- Categorias relacionadas

- Licença

- A licença MIT

- Histórico de versões

Adicionar a uma coleção

Notas de atualização do 0.2.5

Now normalizes non-ascii user input before saving them as domain names

Mais extensões de em_te

- Ainda não existem avaliações

- Ainda não existem avaliações

- Ainda não existem avaliações

- Ainda não existem avaliações

- Ainda não existem avaliações

- Ainda não existem avaliações