No Homo Graphs di em_te

No Homo Graphs è un componente aggiuntivo del browser che identifica i siti Web scritti in modo simile a un elenco di domini definito dall'utente. No Homo Graphs ti chiede di fare attenzione quando visiti quei siti Web per evitare il phishing.

Devi utilizzare Firefox per poter installare questa estensione

Metadati estensione

Screenshot

Informazioni sull’estensione

Informazioni su questo componente aggiuntivo

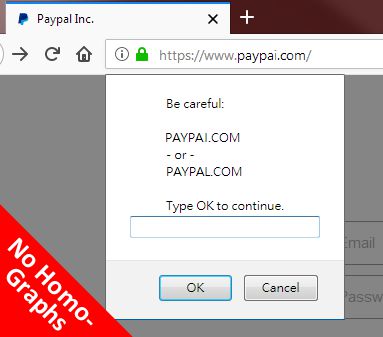

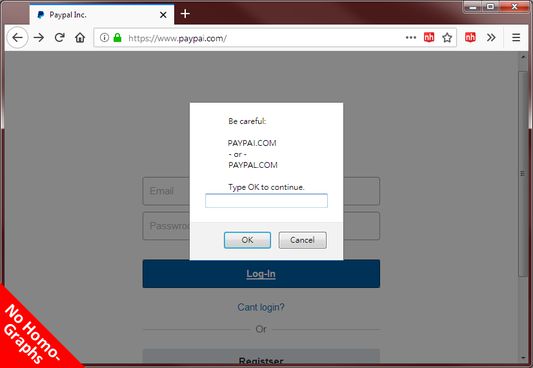

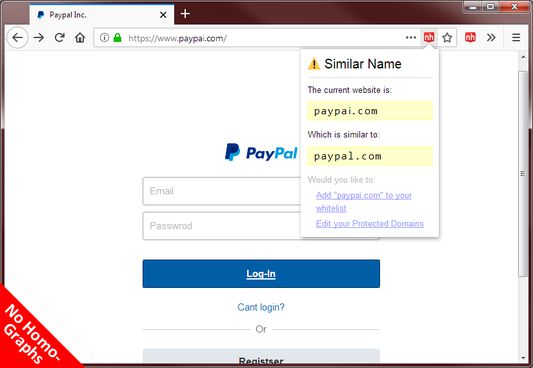

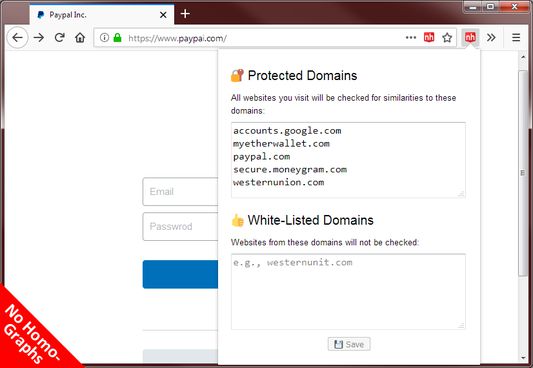

Utilizzando algoritmi informatici, No Homo Graph controlla in tempo reale per vedere se i siti Web visitati sono scritti in modo simile a un elenco di domini definito dall'utente. Se vengono rilevate corrispondenze simili (omografie del tipo a.k.a.), viene visualizzata una finestra modale che impedisce di interagire con il sito Web fino a quando si indica la consapevolezza dei rischi connessi. La finestra modale è modale solo per il sito Web e non impedisce di cambiare scheda o sostituirla del tutto con un altro sito Web. L'elenco di domini definito dall'utente è popolato con domini popolari come PayPal, Western Union, Google, Yahoo, MyEtherWallet e MoneyGram e l'utente è libero di aggiungere e rimuovere dall'elenco.

Ad esempio, catturerà cose come "paypaᶘ.com" se hai "paypal. com" in la tua lista.

Come funziona "no omographs"

Quando visiti un sito Web, questo componente aggiuntivo analizza il dominio di secondo e terzo livello dall'URL e calcola la differenza tra loro e i domini nell'elenco definito dall'utente. Se i domini sono codificati in codice, verranno convertiti in Unicode. Se i domini contengono caratteri cirillici che assomigliano a personaggi Ascii, verranno convertiti in Ascii. Se la differenza è inferiore a una soglia (2 permutazioni se il dominio è inferiore a 7 caratteri escluso il TLD), avviserà l'utente che è stata trovata una corrispondenza.

Quali sono i limiti?

Questo componente aggiuntivo non è a prova di errore. Un utente malintenzionato può semplicemente apportare ulteriori modifiche al dominio fino a quando non è abbastanza diverso. Ma poi diventa più facile da individuare ad occhio nudo.

Come vengono archiviate le mie informazioni?

Tutte le informazioni sono memorizzate localmente sul tuo computer.

Cosa sono gli attacchi omografici?

Vedi questi link:

https://slashdot.org/story/02/05/28/0142248/spoofing-urls-with-unicode

https://dev.to/loganmeetsworld/homographs-attack--5a1p

Esempi di attacchi:

https://xn--80aa0cbo65f.com (falso paypal.com)

https://www.xn--80ak6aa92e.com (falso apple.com)

http://www.xn--o1aae.com (falso cnn.com)

Utilizzando algoritmi informatici, No Homo Graph controlla in tempo reale per vedere se i siti Web visitati sono scritti in modo simile a un elenco di domini definito dall'utente. Se vengono rilevate corrispondenze simili (omografie del tipo a.k.a.), viene visualizzata una finestra modale che impedisce di interagire con il sito Web fino a quando si indica la consapevolezza dei rischi connessi. La finestra modale è modale solo per il sito Web e non impedisce di cambiare scheda o sostituirla del tutto con un altro sito Web. L'elenco di domini definito dall'utente è popolato con domini popolari come PayPal, Western Union, Google, Yahoo, MyEtherWallet e MoneyGram e l'utente è libero di aggiungere e rimuovere dall'elenco.

Ad esempio, catturerà cose come "paypaᶘ.com" se hai "paypal. com" in la tua lista.

Come funziona "no omographs"

Quando visiti un sito Web, questo componente aggiuntivo analizza il dominio di secondo e terzo livello dall'URL e calcola la differenza tra loro e i domini nell'elenco definito dall'utente. Se i domini sono codificati in codice, verranno convertiti in Unicode. Se i domini contengono caratteri cirillici che assomigliano a personaggi Ascii, verranno convertiti in Ascii. Se la differenza è inferiore a una soglia (2 permutazioni se il dominio è inferiore a 7 caratteri escluso il TLD), avviserà l'utente che è stata trovata una corrispondenza.

Quali sono i limiti?

Questo componente aggiuntivo non è a prova di errore. Un utente malintenzionato può semplicemente apportare ulteriori modifiche al dominio fino a quando non è abbastanza diverso. Ma poi diventa più facile da individuare ad occhio nudo.

Come vengono archiviate le mie informazioni?

Tutte le informazioni sono memorizzate localmente sul tuo computer.

Cosa sono gli attacchi omografici?

Vedi questi link:

https://slashdot.org/story/02/05/28/0142248/spoofing-urls-with-unicode

https://dev.to/loganmeetsworld/homographs-attack--5a1p

Esempi di attacchi:

https://xn--80aa0cbo65f.com (falso paypal.com)

https://www.xn--80ak6aa92e.com (falso apple.com)

http://www.xn--o1aae.com (falso cnn.com)

Valuta la tua esperienza utente

PermessiUlteriori informazioni

Questo componente aggiuntivo necessita di:

- Accedere alle attività durante la navigazione

- Accedere ai dati di tutti i siti web

Ulteriori informazioni

- Link componente aggiuntivo

- Versione

- 0.2.5

- Dimensione

- 34,22 kB

- Ultimo aggiornamento

- 4 anni fa (19 mar 2020)

- Categorie correlate

- Licenza

- Licenza MIT

- Cronologia versioni

Aggiungi alla raccolta

Note di versione per la versione 0.2.5

Now normalizes non-ascii user input before saving them as domain names

Altre estensioni di em_te

- Non ci sono ancora valutazioni

- Non ci sono ancora valutazioni

- Non ci sono ancora valutazioni

- Non ci sono ancora valutazioni

- Non ci sono ancora valutazioni

- Non ci sono ancora valutazioni